On va commencer les aller/retours dans la conf.

Il va falloir souvent se déconnecter pour utiliser un compte différents pour paramétrer un bout, puis revenir sur l’autre compte pour continuer….

Si on veut pas se compliquer la vie, on créé un compte admin avec tous les droits, mais pour la compréhension du produit, c’est pas génial

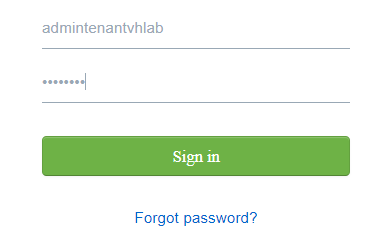

On se connecte via la bonne URL et le bon login

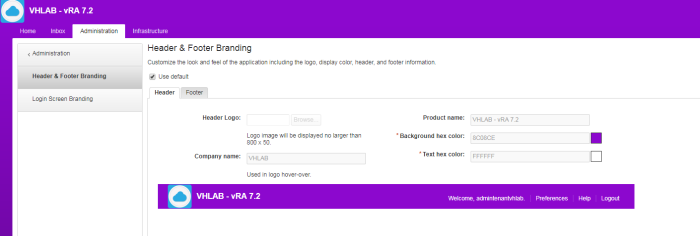

Dans la partie Branding, on peut changer le logo, la bannière, les couleurs…

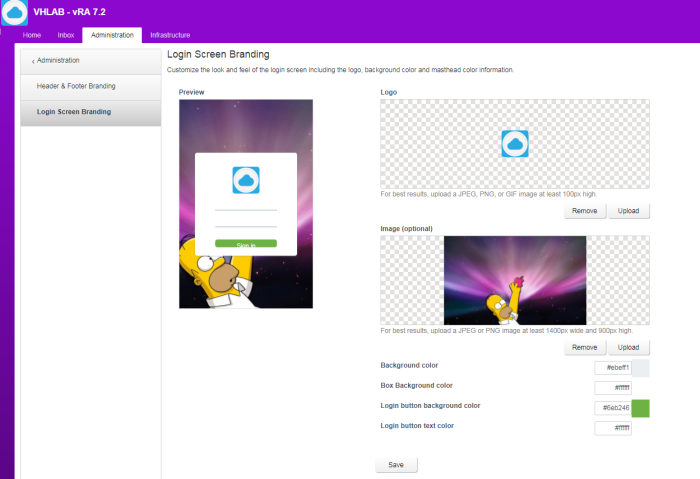

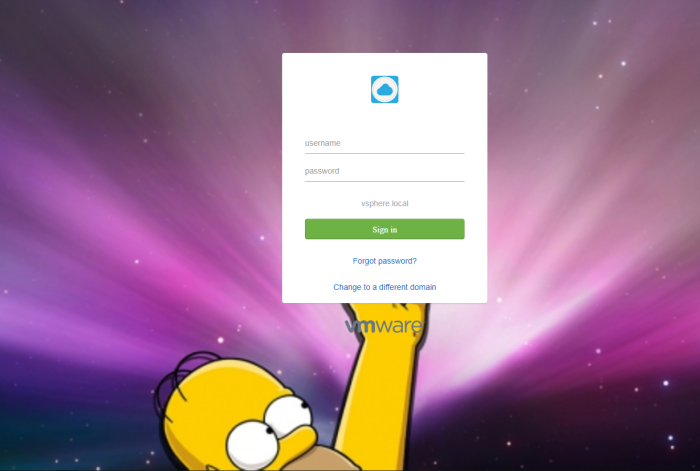

Également le fond d’écran de connexion

C’est con, mais ça me fait marrer…

Au-delà de l’aspect visuel, ça me sert énormément quand je passe d’un tenant à l’autre pour me repérer !!!

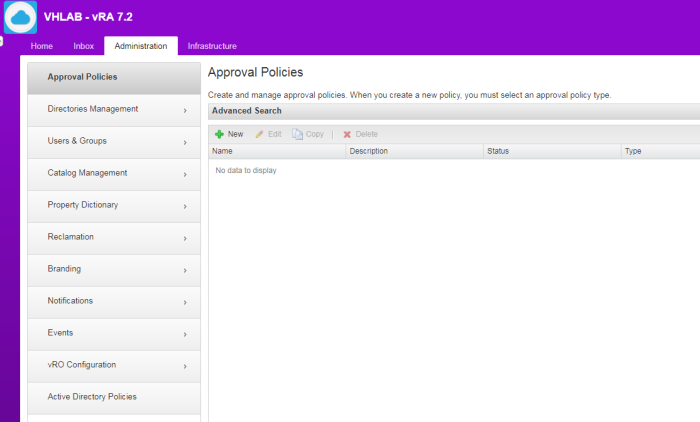

On attaque les choses sérieuses en configurant la connexion à l’active directory pour pouvoir utiliser autre chose que des comptes locaux

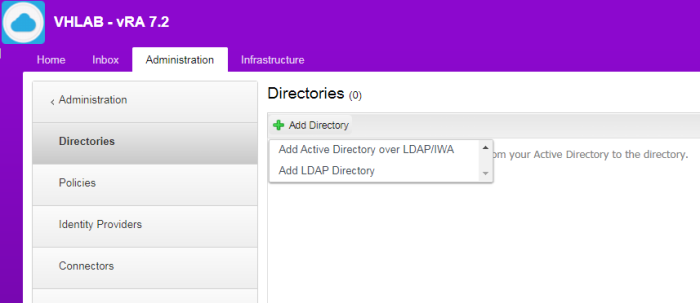

On va dans la partie Directoies Management

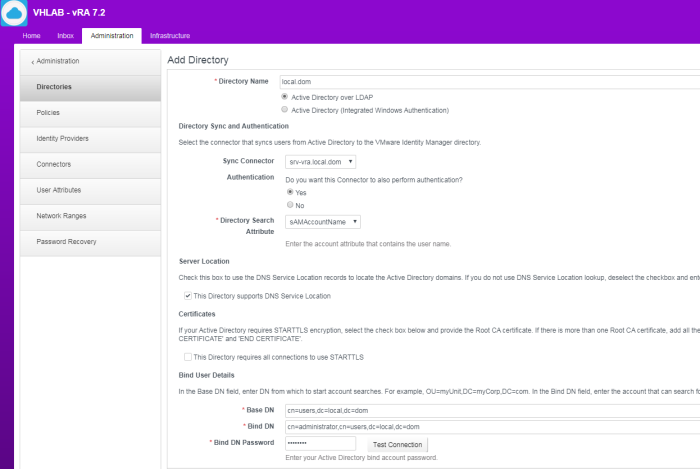

On va ajouter un Active Directory over LDAP

On paramètre la connexion via un utilisateur qui a le droit de parcourir l’AD

Attention l’authentification intégrée ne fonctionne que pour le Tenant DEFAULT

Un petit coup de TEST CONNECTION pour valider les paramètres

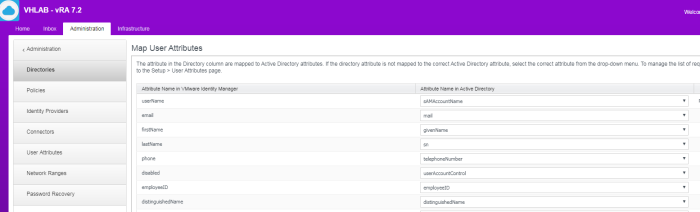

On a la possibilité de mapper les attributs utilisateurs

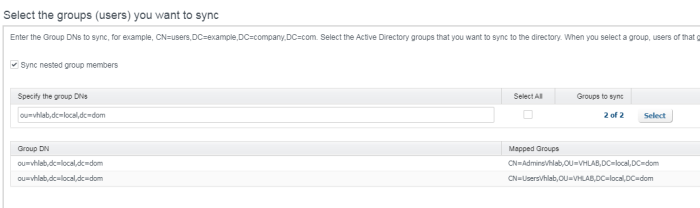

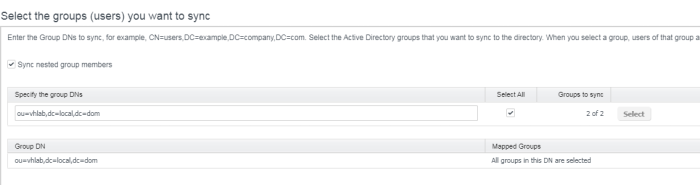

On sélectionne les groupes à synchroniser, utile si on ne veut pas parcourir tout l’AD

Dans l’OU que j’ai sélectionné, j’ai pris en compte tous les groupes

On peut également synchroniser des utilisateurs spécifiques

(screen pour la forme, il y a une erreur dans la ligne, il manque le CN=groupe)

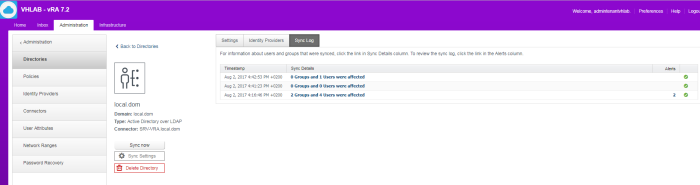

La synchronisation se fait en affichant le nombre d’utilisateurs et les groupes pris en compte.

On peut faire des ajouts/retrait et relancer une synchro, on ira vérifier dans les logs si tout est OK

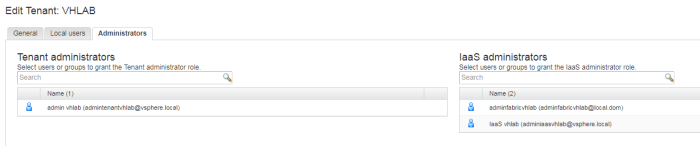

On peut maintenant se reconnecter en tant qu’administrator@vsphere.local (attention de bien choisir le domaine et de changer l’url !!!)et ajouter les comptes de l’AD pour les droits IaaS admin par exemple (compte@local.dom)

On pourra créer des comptes pour l’administrateur de la Fabric, pour les Business Group et les comptes des utilisateurs finaux

—————————————————–

L’Active Directory est en place, on attaque la

Configuration de l’Infrastructure et Fabric

—————————————————–